本文将为你详细解读

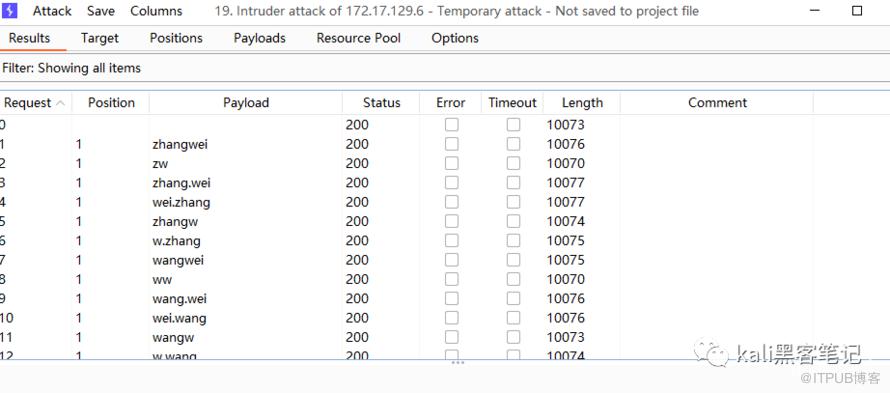

Burp suite这个渗透神器中的intruder(爆破模块)。利用intruder我们可以高效快速的破解有关web肾透中的密码问题。

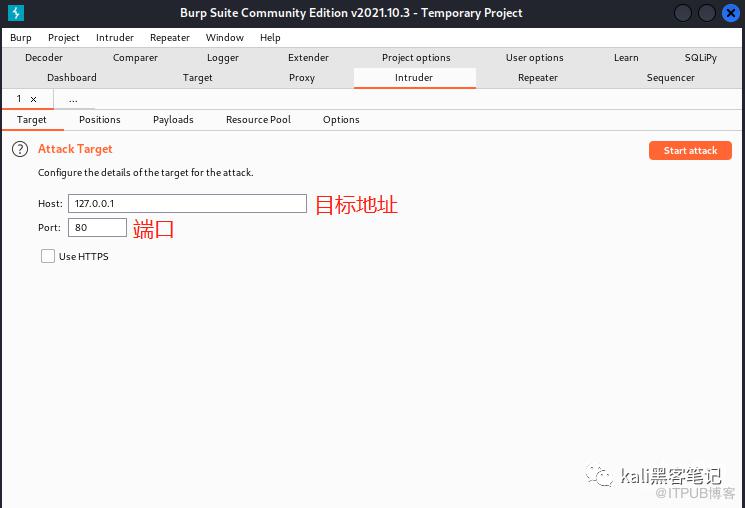

运行burp后,点击intruder模块,初始界面如下:

位置信息

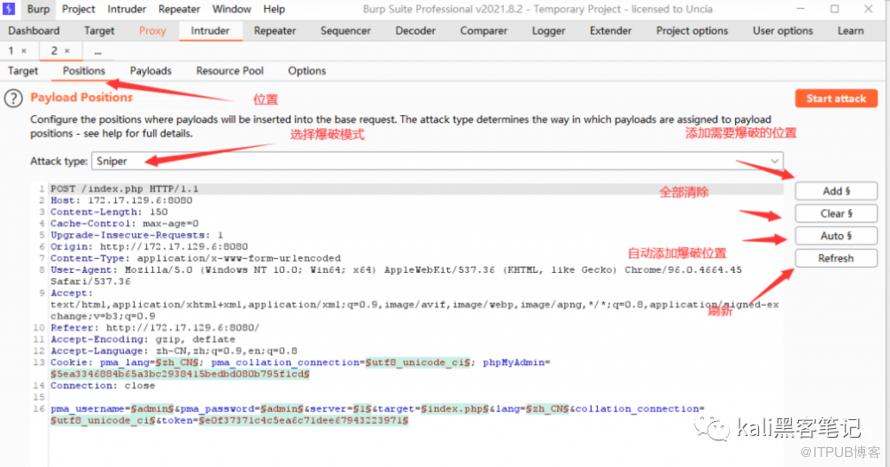

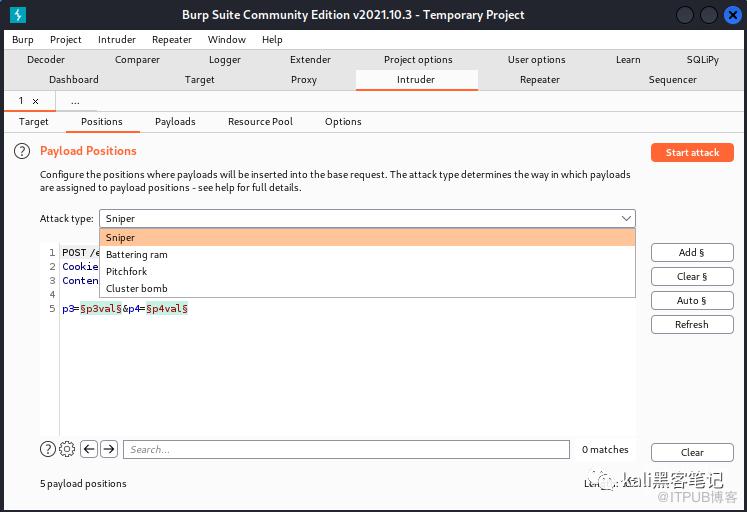

这里为大家重点介绍它的四种攻击模式

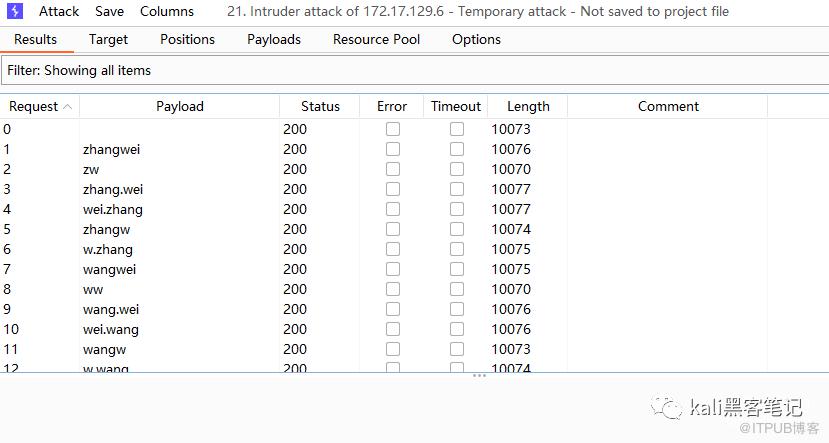

?Sniper

添加一个参数,且假设payload有500个,那么就会执行500次。添加了两个参数,就会挨着来,第一个参数开始爆破时,第二个不变,如此这样,会进行500+500 总共1000次爆破。sniper模式的执行过程是,先固定爆破点1的值,使用字典去逐个尝试爆破点2,然后再固定爆破点2的值,再逐个尝试爆破点1。(固定值就是输入的初始值)

?Battering ram

使用单一的Payload组。对每个设置标记的参数同时使用同一个payload进行爆破。请求规模为Payload个数

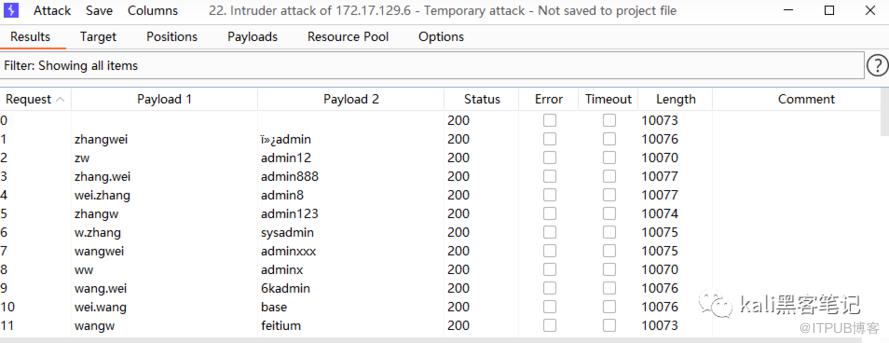

?pitchfork

表示两个爆破点,并且会设置两个payload1和payload2,payload1就设置给爆破点1,payload2就设置给爆破点2,总共也是执行6次。并且一般按照payload执行

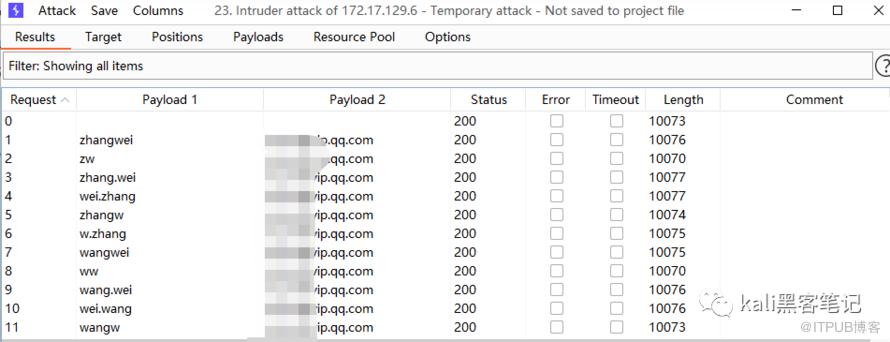

?cluster bomb

多个密码本对应多个位置,交叉组合,每一个密码本里的密码都对应于另一密码本所有密码。表示如果有两个爆破点,同时设置两个payload1,和payload2,simplelist是6个和7个,那么就会执行一个笛卡尔积的次数。即就是42次。

?Payload选项卡

Payload Sets用来控制payload 的形式。

Payload Sets用来控制payload 的形式。Simple list:payload 列表。

Runtime file:和 simple list 类似,但如果payload 太多例如 8G,不好一次加载到内存中,所以可以运行时再读取每行。

Custom iterator:和 Cluster bomb 功能类似。a/b.c 目录名/文件名.后缀名 ,最终生成的payload 集合是三个集合的笛卡尔积。

Character substitution:将simple list 的中的字符串中的单个字符进行替换,生成相应的payload 集合。值得注意的是,如果将 e 替换为 3,那么 peer 将会生成三个payload peer/p3er/p33r

Case modification:更改 payload 大小写,生成多个 payload 。

Recursive grep:从上一个请求的响应中获取payload。在 Intruder.Options.Grep-Extract 中定义响应中需要被下一个请求使用的字符串。若使用此payload 形式,则必须将线程数量调整为1。

Illegal Unicode:unicode 替换以绕过某些关键字过滤。

Character blocks:重复一定次数指定的字符串。

Numbers:数字

Dates:日期

Brute forcer:从指定的字符集合中生成指定长度的字符串集合。

Null payloads:payload 为空,重复指定次数。

Character frobber:将字符串的每个字符逐个增加1位,例如 abc 会生成 bbc/acc/abd 三个。比较少用。

Bit flipper:逐个bit 翻转。比较少用。

Username generator:通过输入的用户名,生成可能的用户名集合。

ECB block shuffler:ECB 是一种分组加密方式。更改分组顺序可能会引起目标程序逻辑异常。

Extension-generated:由插件生成 payload。

Copy other payload:从其它的payload 拷贝。其用处并不只是单纯的拷贝,而是可以进一步通过 Payload Processing 进行处理。例如一个参数是另一个参数的 hash。

?Processing

在爆破的过程中可能会遇到,该页面对传输的字符进行了加密了,那我们就用的上这个payload编码模块了,可以对payload进行多中编码解码等等

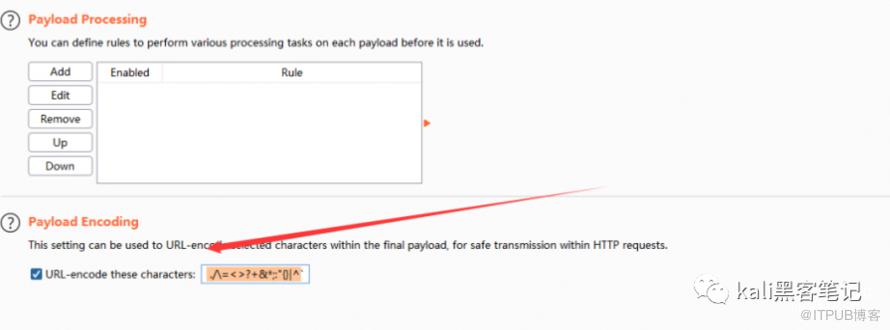

?Payload Encoding

你可以配置哪些有效载荷中的字符应该是URL编码的HTTP请求中的安全传输。任何已配置的URL编码最后应用,任何有效载荷处理规则执行之后。这是推荐使用此设置进行最终URL编码,而不是一个有效载荷处理规则,因为可以用来有效载荷的grep选项来检查响应为呼应有效载荷的最终URL编码应用之前。

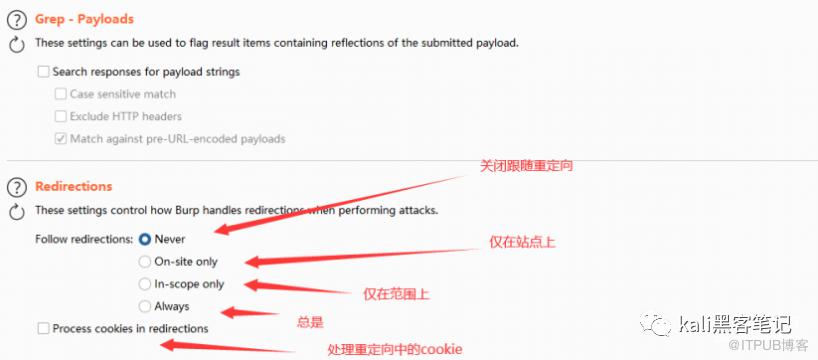

?Redirections

这些设置控制Burp Suite在执行攻击时如何处理重定向。为了达到攻击的目的,通常需要遵循重定向。例如,在密码猜测攻击中,每次尝试的结果可能仅通过遵循重定向来显示。模糊化时,相关反馈可能只出现在初始重定向响应后返回的错误消息中

其他几个不常用的,我这里也就不再介绍了。

更多文章 关注我们