1、数据脱敏概述

最小化原则:只对必要的字段进行脱敏处理,避免过度脱敏影响数据可用性。 一致性原则:确保同一数据的脱敏处理方式一致,避免出现不一致的情况。 可逆性原则:在需要恢复原始数据的情况下,确保脱敏处理是可逆的。 安全性原则:采用安全的脱敏算法和技术,确保脱敏后的数据不会被恶意攻击者还原。(现在有逆向脱敏、进行溯源,但局限性较强。)

2、数据脱敏的技术详解

在实际应用中,数据脱敏需要结合具体场景和需求进行选择和实施。以下是一些常见的数据脱敏实践方法:

2.1、 静态数据脱敏

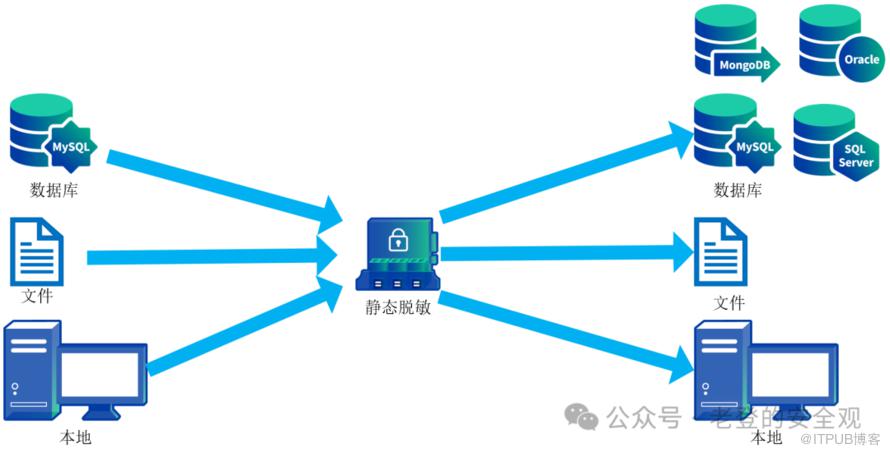

静态脱敏-图1

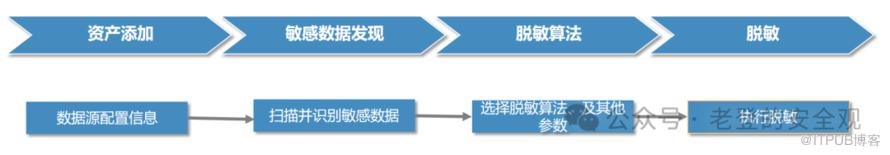

静态脱敏-图2

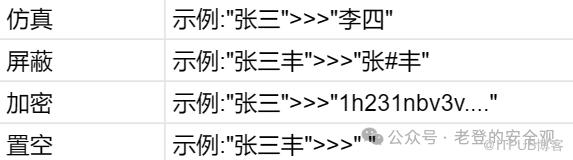

静态脱敏-图3

静态脱敏原理讲解

1、链接方式:在静态脱敏系统上输入数据库的连接配置参数,通过JDBC、ODBC等协议连接到数据库,利用多线程技术同步进行数据读写,直接在内存进行数据脱敏,实现数据不落地。

2、脱敏方式:静态脱敏支持库到库、库到文件、文件到库、库到异库、文件到文件等多种脱敏方式。

3、算法支持:仿真、置空、加密、随机、屏蔽、匿名、字符乱序、hash、自定义等多种算法(这一块比较好理解我就不举例子了)。

4、运行方式:如图2。

2.2、动态数据脱敏

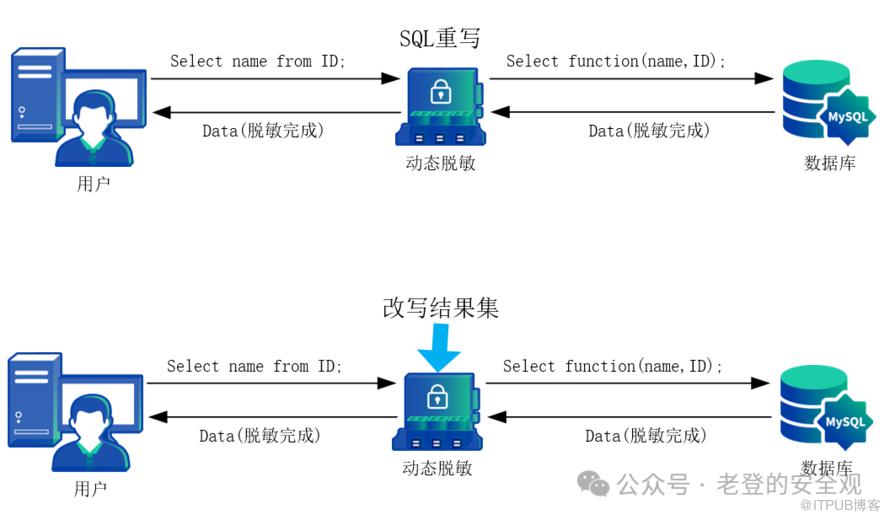

动态脱敏-图4

SQL重写:

1、拦截SQL请求:动态脱敏系统通过中间件或代理服务器拦截对数据库的访问请求。

2、解析SQL语句:系统分析拦截到的SQL语句,识别出包含敏感数据的字段。

3、应用脱敏规则:根据预设的脱敏规则,对识别出的敏感数据进行处理,如替换、加密等。

4、应用脱敏规则:对识别出的敏感数据应用脱敏规则进行处理。

5、生成脱敏后的结果集:系统生成一个新的结果集,其中敏感数据已经被脱敏。

6、返回脱敏后的结果集:应用程序接收到的是经过脱敏处理的数据。

改写结果集技术的优势在于其灵活性,可以在数据离开数据库后进行脱敏处理,适用于非标准SQL语句的脱敏。但是,这种技术可能在处理大规模数据时会带来一定的性能开销,并且在复杂查询处理能力方面可能不如SQL改写技术。

注释:若需求包括复杂的脱敏逻辑、动态脱敏策略或需要根据具体的业务规则来处理数据,则改写结果集技术可能更为适用。

3、数据脱敏的使用场景

开发和测试环境中使用脱敏数据,以避免敏感信息的泄露。

数据分析,其中需要使用真实数据集的结构和特征,但不允许使用真实的敏感信息。

数据共享,例如将脱敏后的数据提供给合作伙伴或监管机构。

应用程序中显示部分数据,但限制对敏感数据的访问。

运维人员在进行系统维护时,只访问脱敏后的数据,以防止敏感信息的泄露。

-

客服人员或其他服务人员在提供服务时,只能看到脱敏后的客户个人信息。

4、数据脱敏的重要性和实施要点

4.1、重要性

保护个人隐私:

数据脱敏可以有效地保护个人敏感信息(如身份证号码、银行账号、电话号码等),避免其被未经授权的人员或系统访问和使用。

遵守法律法规:

许多国家和地区的法律法规(例如《个人信息保护法》、《数据安全法》等等等)要求组织在处理和存储个人数据时必须进行有效的保护措施,其中包括数据脱敏。

减少数据泄露风险:

在数据泄露事件中,脱敏的数据可以大大减少对个人隐私的泄露风险,即使数据被非法获取,也难以还原出原始的敏感信息。

促进数据共享:

对数据进行适当的脱敏处理可以帮助组织安全地共享数据,例如在跨部门或跨组织合作的项目中。

增强数据分析安全性:

-

对于需要进行大数据分析的组织,脱敏可以确保在数据分析过程中保持个人隐私的安全,避免不必要的信息泄露。

4.2、实施要点

明确脱敏目标:

确定哪些数据需要脱敏,以及需要达到的脱敏程度。不同类型的数据可能需要不同的脱敏策略。

选择合适的脱敏技术:

根据数据类型和脱敏需求选择合适的脱敏技术,如仿真、加密、屏蔽等。不同的技术有不同的适用场景和安全级别。

保持脱敏策略的一致性:

在整个数据生命周期内保持一致的脱敏策略,确保在数据采集、存储、传输和处理过程中都得到有效的保护。

综合考虑性能和安全性:

脱敏操作可能会对系统性能产生一定影响,需要在安全性和性能之间做出合理的权衡,选择适当的脱敏方法和实施方式。

进行安全审计和监控:

定期对脱敏后的数据进行安全审计和监控,确保脱敏措施的有效性和持续性。

员工培训和意识提升:

-

培训员工关于数据保护和隐私保护的重要性,提高其对数据脱敏工作的理解和重视程度。

注释:如有失误,望请指正!